En el campo de la seguridad, es fundamental comprender las diferencias entre amenaza y vulnerabilidad. Estos términos son frecuentemente utilizados, pero a menudo se confunden. Una amenaza se refiere a cualquier circunstancia o evento que pueda causar daño a un sistema, mientras que una vulnerabilidad es una debilidad en un sistema que puede ser explotada por una amenaza. Entender estas diferencias es crucial para implementar medidas de seguridad efectivas y proteger los sistemas de información.

Definición de Amenaza

Una amenaza puede ser cualquier cosa que represente un riesgo para la integridad, disponibilidad o confidencialidad de un sistema. Esto incluye tanto eventos naturales, como terremotos o inundaciones, como acciones intencionadas, como ataques cibernéticos o sabotajes. Las amenazas pueden ser clasificadas en diferentes categorías, lo que ayuda a priorizar las medidas de seguridad necesarias para mitigarlas.

Diferencia entre la estación y el clima

Diferencia entre la estación y el climaExisten amenazas internas y externas. Las amenazas internas provienen de personas que tienen acceso legítimo al sistema, como empleados o contratistas. Por otro lado, las amenazas externas son aquellas que provienen de individuos o grupos que no tienen acceso legítimo, como hackers o competidores deshonestos. Identificar la fuente de una amenaza es esencial para determinar la estrategia de defensa adecuada.

Definición de Vulnerabilidad

Por otro lado, una vulnerabilidad es una debilidad en un sistema que puede ser aprovechada por una amenaza. Esto puede incluir fallos de software, configuraciones incorrectas o incluso errores humanos. Las vulnerabilidades pueden existir en hardware, software, procesos o incluso en las políticas de seguridad de una organización. Es importante realizar auditorías regulares para identificar y corregir estas debilidades.

Las vulnerabilidades pueden ser clasificadas en diferentes niveles de riesgo, dependiendo de su impacto potencial y la facilidad con la que pueden ser explotadas. Por ejemplo, una vulnerabilidad crítica puede permitir a un atacante obtener acceso total a un sistema, mientras que una vulnerabilidad menor puede causar inconvenientes, pero no comprometer la seguridad general. La clasificación ayuda a priorizar la corrección de vulnerabilidades en función de su gravedad.

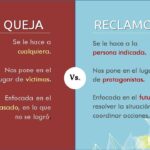

Diferencia entre queja y reclamo

Diferencia entre queja y reclamoDiferencias Clave entre Amenaza y Vulnerabilidad

La diferencia principal entre amenaza y vulnerabilidad radica en su naturaleza. Mientras que una amenaza es un potencial de daño, una vulnerabilidad es una debilidad que permite que ese daño ocurra. Es decir, una amenaza puede existir independientemente de si hay una vulnerabilidad presente. Sin embargo, para que una amenaza se convierta en un incidente de seguridad, debe haber una vulnerabilidad que pueda ser explotada.

Además, las amenazas pueden ser consideradas como el «quién» o «qué» que podría causar daño, mientras que las vulnerabilidades son el «cómo» se puede llevar a cabo ese daño. Esta distinción es vital para el desarrollo de estrategias de seguridad efectivas. Las organizaciones deben trabajar para identificar tanto las amenazas como las vulnerabilidades para poder implementar un enfoque integral de seguridad.

Ejemplos de Amenazas y Vulnerabilidades

Un ejemplo clásico de amenaza es un ataque de ransomware. En este caso, el ransomware es el software malicioso que puede cifrar archivos y exigir un rescate para su liberación. La vulnerabilidad en este escenario podría ser un sistema operativo desactualizado que no tiene las últimas actualizaciones de seguridad, lo que permite que el ransomware se infiltre en el sistema. Este ejemplo ilustra cómo una amenaza puede aprovechar una vulnerabilidad para causar daño.

Diferencia entre Amend y Emend

Diferencia entre Amend y EmendOtro ejemplo podría ser una amenaza natural, como un huracán. En este caso, la vulnerabilidad podría ser la falta de un plan de evacuación o la debilidad estructural de un edificio. Si no se han tomado las medidas adecuadas para reforzar la estructura o planificar la evacuación, el impacto del huracán puede ser devastador. Este ejemplo resalta la importancia de la preparación y la mitigación en la gestión de riesgos.

Cómo Identificar Amenazas y Vulnerabilidades

Identificar amenazas y vulnerabilidades es un proceso continuo que requiere una evaluación constante. Para identificar amenazas, las organizaciones pueden realizar análisis de riesgo que incluyan la revisión de incidentes pasados, el monitoreo de tendencias en la seguridad y la evaluación de la inteligencia sobre amenazas. Esto ayuda a crear un perfil de las amenazas más relevantes para la organización.

Por otro lado, la identificación de vulnerabilidades se puede llevar a cabo mediante auditorías de seguridad, pruebas de penetración y escaneos de vulnerabilidades. Estas prácticas ayudan a descubrir debilidades en los sistemas y procesos de la organización. Una vez que se identifican las vulnerabilidades, es crucial priorizarlas en función de su nivel de riesgo y la probabilidad de explotación.

Medidas de Mitigación

Una vez que se han identificado las amenazas y vulnerabilidades, es esencial implementar medidas de mitigación. Para reducir las amenazas, las organizaciones pueden adoptar estrategias como la capacitación de empleados en seguridad, la implementación de políticas de acceso y la utilización de tecnología de seguridad avanzada, como firewalls y sistemas de detección de intrusiones.

En cuanto a las vulnerabilidades, la corrección debe ser una prioridad. Esto incluye aplicar parches de seguridad a software, realizar actualizaciones regulares y asegurar configuraciones adecuadas. Además, se pueden implementar controles de acceso más estrictos para limitar la exposición de sistemas críticos a posibles amenazas. La combinación de estas medidas ayudará a crear un entorno más seguro.

El Papel de la Conciencia de Seguridad

La conciencia de seguridad es un aspecto vital en la lucha contra amenazas y vulnerabilidades. Los empleados deben ser educados sobre los riesgos de seguridad y cómo pueden contribuir a la protección de la organización. Esto incluye la capacitación en el reconocimiento de correos electrónicos de phishing, la importancia de crear contraseñas seguras y la necesidad de reportar comportamientos sospechosos.

La formación regular en seguridad no solo ayuda a mitigar riesgos, sino que también fomenta una cultura de seguridad dentro de la organización. Cuando todos los empleados son conscientes de las amenazas y vulnerabilidades, se crea un entorno más resistente y proactivo. La educación continua y la comunicación abierta sobre la seguridad son claves para fortalecer la postura de seguridad de cualquier organización.

Importancia de la Evaluación Continua

La seguridad no es un proceso estático, sino que requiere una evaluación continua. Las amenazas y vulnerabilidades evolucionan con el tiempo, lo que significa que las organizaciones deben adaptarse y actualizar sus estrategias de seguridad. Realizar auditorías regulares, análisis de riesgos y pruebas de penetración son prácticas recomendadas para mantener la seguridad en un nivel óptimo.

Además, las organizaciones deben estar al tanto de las tendencias emergentes en el ámbito de la seguridad. Esto incluye seguir las noticias sobre nuevas amenazas, vulnerabilidades y tecnologías de seguridad. Estar informado permite a las organizaciones anticiparse a los riesgos y tomar medidas proactivas para proteger sus activos. La evaluación continua es fundamental para garantizar la resiliencia en un entorno de amenazas en constante cambio.

Normativas y Estándares de Seguridad

Existen diversas normativas y estándares de seguridad que pueden ayudar a las organizaciones a gestionar amenazas y vulnerabilidades. Por ejemplo, el estándar ISO/IEC 27001 proporciona un marco para establecer, implementar, mantener y mejorar un sistema de gestión de seguridad de la información. Seguir estos estándares puede ayudar a las organizaciones a adoptar mejores prácticas y cumplir con requisitos legales y regulatorios.

Otras normativas, como el marco NIST (Instituto Nacional de Estándares y Tecnología) en EE. UU., ofrecen directrices sobre la gestión de riesgos y la seguridad cibernética. Adoptar estas normativas no solo mejora la seguridad, sino que también puede aumentar la confianza de los clientes y socios comerciales. La adherencia a estándares reconocidos es una señal de compromiso con la seguridad y la protección de la información.

El Futuro de la Seguridad: Amenazas y Vulnerabilidades

Mirando hacia el futuro, el panorama de las amenazas y vulnerabilidades seguirá evolucionando. La creciente dependencia de la tecnología y la digitalización de procesos empresariales presentan nuevas oportunidades para los atacantes. Tecnologías emergentes, como la inteligencia artificial y el Internet de las Cosas (IoT), también introducen nuevas vulnerabilidades que deben ser gestionadas.

Las organizaciones deben estar preparadas para enfrentar estos desafíos mediante la adopción de enfoques proactivos y adaptativos en la gestión de seguridad. La colaboración entre empresas, gobiernos y expertos en seguridad será esencial para desarrollar soluciones efectivas y compartir información sobre amenazas. La innovación en tecnologías de seguridad también jugará un papel crucial en la protección contra las amenazas futuras.

comprender la diferencia entre amenaza y vulnerabilidad es esencial para cualquier estrategia de seguridad. Las organizaciones deben trabajar para identificar y mitigar ambos aspectos, adoptando un enfoque integral que incluya evaluación continua, capacitación y cumplimiento de normativas. Solo así podrán protegerse eficazmente en un entorno de riesgos en constante evolución.